سوئیچ سیسکو سری C1000 از سوئیچ های لایه 2 کمپانی سیسکو است که در سال 2019 به بازار تجهیزات شبکه دنیا وارد شده است. ما در این مقاله می خواهیم شما را با این سری از سوئیچ های سیسکو، قابلیت ها و مدل های مختلف آن آشنایی نماییم.

معرفی سوئیچ سیسکو سری C1000:

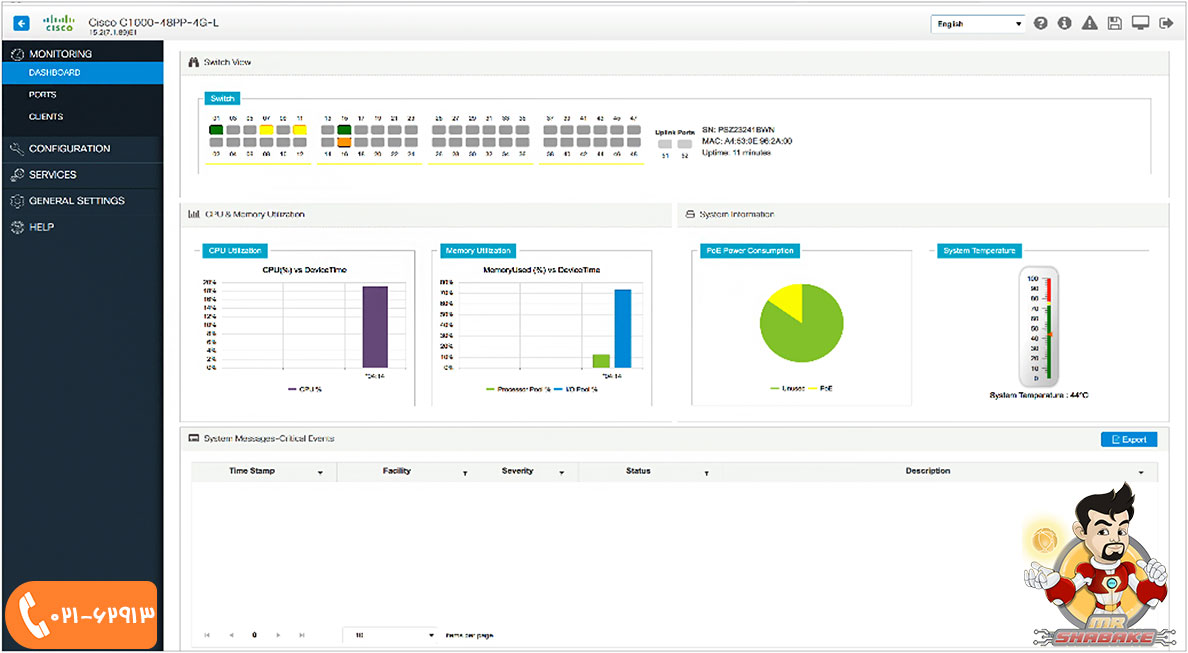

این سوئیچ سیسکو Ethernet و Fast Ethernet برای مشاغل کوچک و دفاتر شعب طراحی شده اند. سوئیچ سری C1000 سیسکو از مدیریت ساده، انعطاف پذیری و امنیت پشتیبانی می کند. این سوئیچ می توانید برای دفاتر و شرکت های کوچک بسیار مناسب بوده و امنیت و کارایی بالایی را ارائه نماید. سوئیچ Cisco Catalyst 1000 بر روی نرم افزار Cisco IOS کار کرده و از مدیریت ساده دستگاه و مدیریت شبکه از طریق یک رابط خط فرمان (CLI) و همچنین n-box web U پشتیبانی می کند.

یکی از مهمترین اقدامات در طراحی یک شبکه کامپیوتری، امکان ارتقای آن در آینده می باشد که سوئیچ های سری 1000 سیسکو، آن را امکانپذیر کرده و امکان اتصال تا 250 کاربر را فراهم کرده است.

این سوئیچ ها می توانند جایگزین مناسبی برای سوئیچ های سری 2960Plus و 2960L باشند.

از ویژگی های مهم این محصول می توان به:

- دارای 8،16،24 و 48 پورت گیگابیت اترنت و 24، 48 پورت Fast Ethernet و در برخی مدل ها دارای قابلیت +PoE

- در مدل های 8 پورت دارای 2 یا 4 پورت کومبو 1 گیگابیتی SFP/RJ45 – در مدل های Gigabit Ethernet دارای 4 پورت 10 گیگابیتی +SFP/SFP – در مدل های Fast Ethernet دارای 4 پورت کومبو 1 گیگابیتی SFP/RJ45 هستند.

- پشتیبانی از قابلیت +PoE با توان 740W

- دارای گزینه های مدیریتی CLI و web UI

- نظارت بر شبکه از طریق قابلیت sFlow یا sampled flow

- پشتیبانی از استاندارد 802.1X

- برخی مدل های بدون فن این سری از سوئیچ ها دارای عمق کمتر از 33 سانتی متر هستند.

- پشتیبانی از راه دور سوئیچ از طریق بلوتوث، پروتکل SNMP پورت RJ45 و پورت کنسول USB

- این سوئیچ ها تنها از لایسنس LAN Lite پشیبانی می کنند.

- قابلیت پشتیبانی از QoS پیشرفته

مدیریت سوئیچ سیسکو سری Catalyst 1000:

این سوئیچ های سیسکو از ویژگی های مدیریتی زیر پشیتبانی می کنند که شامل:

- Web UI از طریق Cisco Configuration Professional: که یک رابط کاربری جهت تنظیمات اولیه سوئیچ است که نصب آسان، پیکربندی، نظارت و عیب یابی سوئیچ را امکان پذیر می سازد.

- بلوتوث: برای دسترسی از طریق over-the-air. سوئیچ ها از یک دانگل بلوتوث خارجی پشتیبانی می کنند که به پورت USB سوئیچ متصل می شود و امکان اتصال RF مبتنی بر بلوتوث را با لپ تاپ ها و تبلت های خارجی فراهم می کند. لپتاپها و تبلتها میتوانند با استفاده از Telnet یا Secure Shell (SSH) از طریق بلوتوث به CLI دسترسی پیدا کنند. رابط کاربری گرافیکی از طریق بلوتوث با مرورگر قابل دسترسی است.

- مدیریت IP در سوئیچ های سری 1000 کاتالیست سیسکو در دسترس است. پورت های uplink را می توان برای اتصال حداکثر هشت سوئیچ در یک Stack و مدیریت آنها از طریق یک آدرس IP واحد برای تسهیل فعالیت های مدیریت شبکه مانند تنظیمات و عیب یابی استفاده کرد. این ویژگی فقط در مدل های اترنت گیگابیتی موجود است.

پشتیبانی از قابلیت +POE:

این سری از سوئیچ های سیسکو از هر دو قابلیت PoE و +PoE پشتیبانی می کنند. این قابلیت هزینه کابل کشی های اضافی را بر طرف کرده و علاوه بر انتقال دیتا برق مورد نیاز دستگاه ها را نیز تامین می کند. حداکثر توان POE سوئیچ های کاتالیست سری 1000 740 وات است. لازم به ذکر است که قابلیت Perpetual PoE مدیریت هوشمند انرژی را در هنگام بارگذاری مجدد سوئیچ حفظ می کند. به طوری که با قطع و وصل شدن سوئیچ هیچ گونه خاموشی در سایر دستگاه ها ایجاد نشود.

امنیت در سوئیچ های سری 1000 کاتالیست سیسکو:

این سوئیچ های شبکه طیف وسیعی از ویژگی های امنیتی را برای محدود کردن سطح دسترسی و کاهش تهدیدات ارائه می نماید که از جمله آنان می توان به:

- ویژگی های جامع 802.1X: برای کنترل دسترسی به شبکه، از جمله احراز هویت انعطاف پذیر، حالت مانیتور 802.1X و تغییر مجوز RADIUS .

- پشتیبانی از 802.1X با Network Edge Access Topology یا NEAT

- توزیع کاربر IEEE 802.1X: که به شما امکان میدهد تا کاربران، با نام یکسان را در چندین VLAN مختلف بارگذاری کنید.

- امکان غیرفعال کردن یادگیری MAC به ازای هر VLAN: به شما امکان می دهد فضای جدول آدرس MAC موجود را با کنترل اینکه کدام رابط یا VLAN آدرس های MAC را یاد می گیرند، مدیریت کنید.

- احراز هویت چند دامنه ای: به تلفن IP و کامپیوترهای شخصی اجازه می دهد تا در همان پورت سوئیچ احراز هویت شوند، در حالی که روی VLAN های صوتی و داده مناسب قرار می گیرند.

- مجوز Authentication, Authorization, and Accounting (AAA): در PnP برای فعال کردن یکپارچه PnP.

- لیست های کنترل دسترسی (ACLS): برای امنیت IPv6 و IPv4 و عناصر ACL کیفیت خدمات (QoS) (ACE).

- ACLهای مبتنی بر پورت برای رابطهای لایه 2: برای اعمال سیاستهای امنیتی روی پورتهای سوئیچ جداگانه.

- SSH،Kerberos و SNMP v3: برای تامین امنیت شبکه با رمزگذاری ترافیک سرپرست در طول جلسات Telnet و SNMP. SSH، Kerberos و نسخه رمزنگاری SNMP v3 به دلیل محدودیتهای صادراتی ایالات متحده به یک تصویر نرمافزار رمزنگاری خاص نیاز دارند.

- SPAN با پشتیبانی از دادههای دوطرفه: به سیستم تشخیص نفوذ سیسکو (IDS) اجازه میدهد در صورت شناسایی نفوذگر اقدام کند.

- احراز هویت TACACS+ و RADIUS: برای تسهیل کنترل متمرکز سوئیچ و محدود کردن کاربران غیرمجاز از تغییر پیکربندی.

- اعلان آدرس MAC: برای اطلاع مدیران در مورد کاربران اضافه شده یا حذف شده از شبکه.

- MAC Authentication Bypass (MAB) و WebAuth با ACL های قابل بارگیری: برای اینکه ACL های هر کاربر بتوانند از موتور خدمات هویت سیسکو (ISE) به عنوان اجرای خط مشی پس از احراز هویت با استفاده از MAB یا تأیید اعتبار وب علاوه بر IEEE 802.1X دانلود شوند.

- تغییر مسیر احراز هویت وب: برای فعال کردن شبکهها برای هدایت کاربران مهمان به URL که در ابتدا درخواست کرده بودند.

- امنیت چندسطحی در دسترسی کنسول: برای جلوگیری از تغییر پیکربندی سوئیچ توسط کاربران غیرمجاز.

- محافظ BPDU: برای خاموش کردن اینترفیسهای دارای PortFast درخت پوشا در هنگام دریافت BPDU، برای جلوگیری از حلقههای توپولوژی تصادفی.

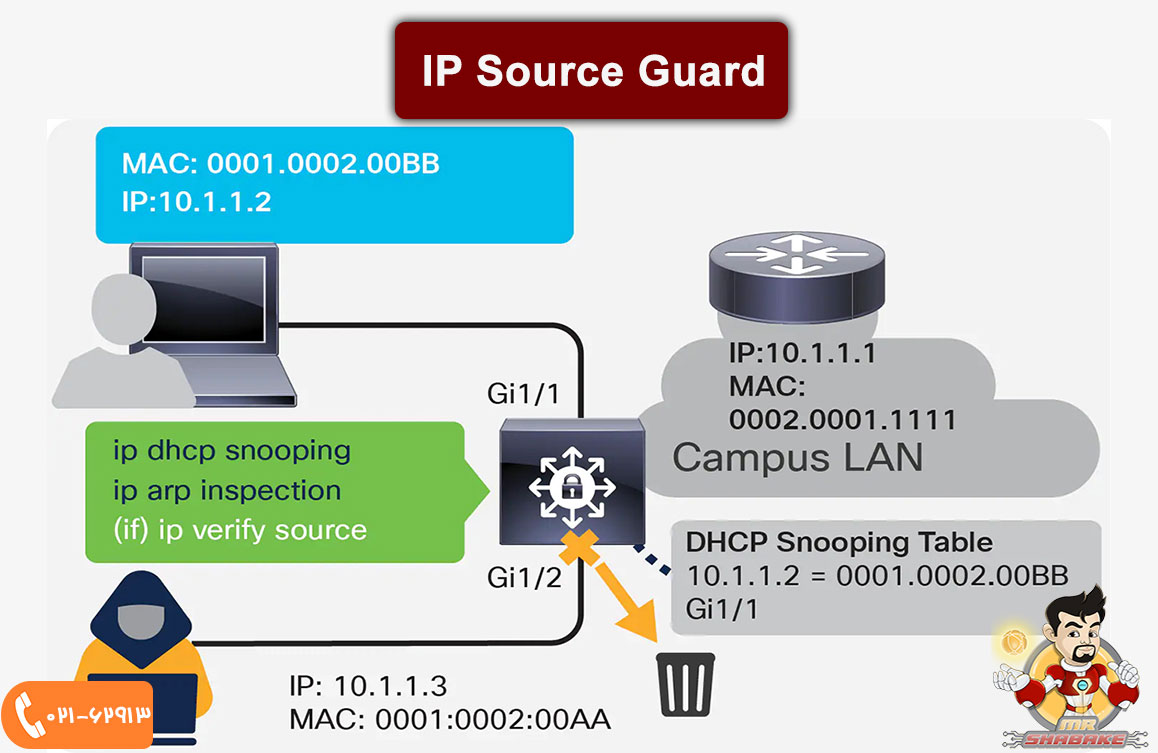

- IP Source Guard: برای محدود کردن ترافیک IP در رابطهای لایه 2 بدون مسیریابی با فیلتر کردن ترافیک بر اساس پروتکل Dynamic Host Configuration Protocol (DHCP) یا با پیکربندی دستی اتصالات منبع IP.

- SSH v2: برای اجازه استفاده از گواهی های دیجیتال برای احراز هویت بین کاربر و سرور.

- Spanning Tree Root Guard یا STRG: برای جلوگیری از تبدیل شدن دستگاههای لبهای که تحت کنترل سرپرست شبکه نیستند، به گرههای ریشه پروتکل درخت پوشا (STP) تبدیل شوند.

- فیلتر کردن پروتکل مدیریت گروه اینترنتی (IGMP): برای ارائه احراز هویت چندپخشی با فیلتر کردن افراد غیرمشترک و محدود کردن تعداد جریانهای چندپخشی همزمان موجود در هر پورت.

- تخصیص پویا VLAN: از طریق اجرای VLAN Membership Policy Server قابلیت سرویس گیرنده برای ارائه انعطاف پذیری در اختصاص پورت ها به VLAN. لازم به ذکر است که VLAN پویا یا داینامیک تخصیص سریع آدرس های IP را تسهیل می کند.

آشنایی با حملات متداول در لایه 2:

سوئیچ سیسکو سری Catalyst 1000 از طیف وسیعی از ویژگی های امنیتی برای محدود کردن دسترسی به شبکه و کاهش تهدیدات پشتیبانی می کند. سوئیچ به صورت بومی از ویژگی هایی مانند Port security، ردیابی DHCP، بازرسی دینامیک ARP، IP Source Guard و غیره پشتیبانی می کند.

ما حملات متداول زیر را در بخش لایه 2 مشاهده میکنیم و ویژگیهایی را برای کاهش حملات Cisco Catalyst سری 1000 در اختیار داریم.

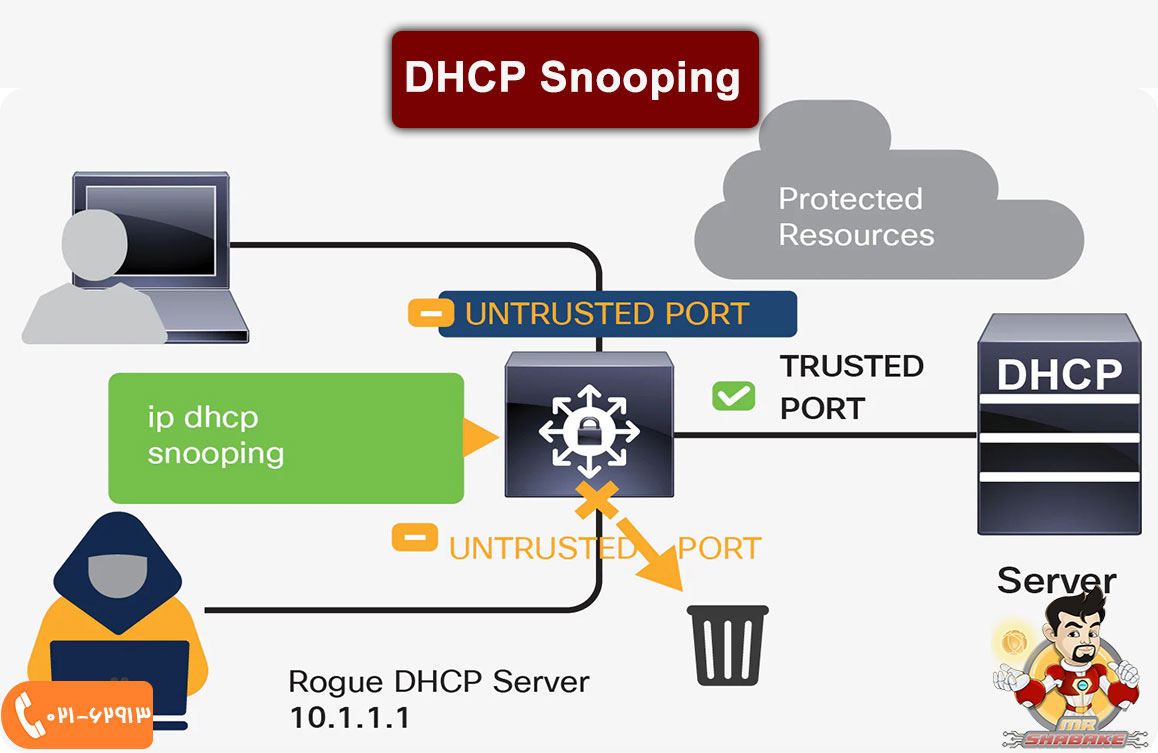

یکی از حملات رایج لایه 2، سرور DHCP سرکش است که اغلب برای حملات شبکه مانند حملات Man-in-the-Middle، Sniffing و شناسایی استفاده می شود. ویژگی DHCP snooping این است که پیامهای DHCP را رهگیری میکند، ترافیک DHCP سرکش را از منابع نامعتبر محدود میکند و یک جدول اتصال DHCP ایجاد میکند.

تعیین می کند که آیا منابع ترافیک قابل اعتماد هستند یا غیرقابل اعتماد. در حالت اعتماد پیشفرض، همه اینترفیسها غیرقابل اعتماد هستند و باید رابطهای شبکه داخلی شناخته شده را به عنوان مورد اعتماد پیکربندی کنید.

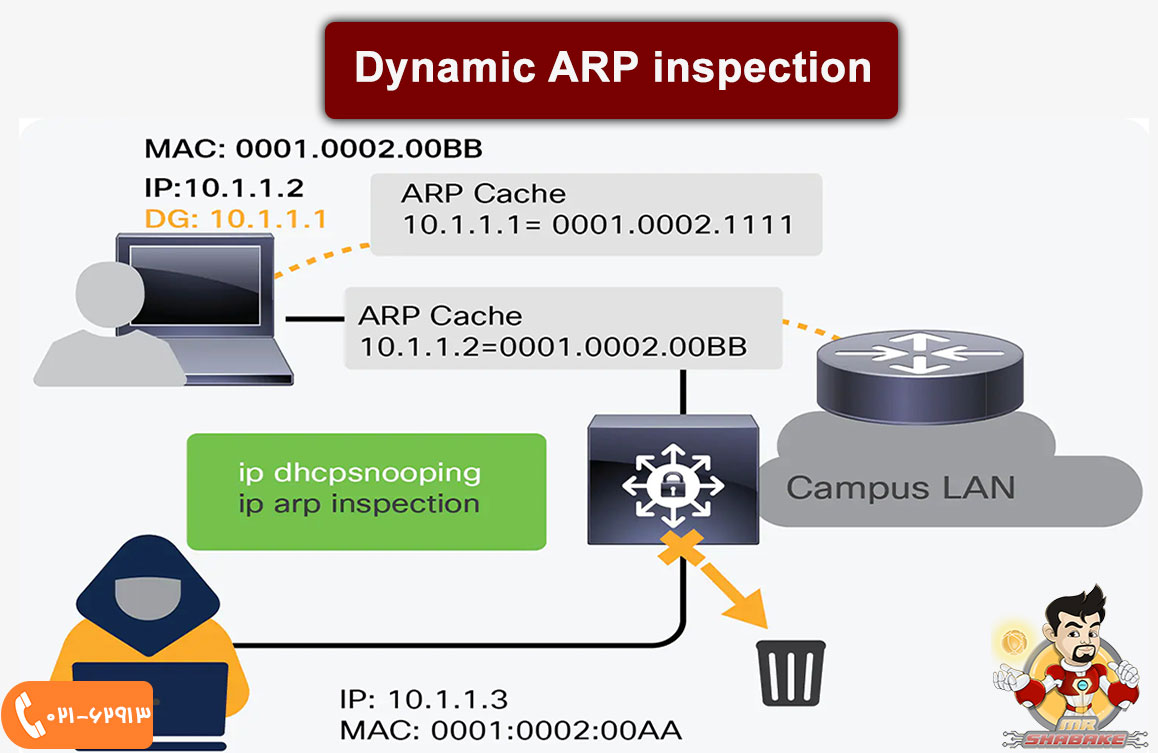

ARP spoofing حمله رایج دیگری است که در بخش های لایه 2 مشاهده می شود، جایی که مهاجم پیام های ARP جعلی را ارسال می کند که ممکن است به مهاجم اجازه دهد تا ترافیک شبکه را رهگیری کند تا در آن دیده شود. بازرسی پویا ARP با رهگیری تمام درخواست ها و پاسخ های ARP از طریق دستگاه ها از این حمله جلوگیری می کند.

جعل IP یا MAC Spoofing حمله دیگری است که از طریق آن هاست های غیرقانونی می توانند آدرس های IP و مک آدرس هاست های مجاز را جعل کرده و به شبکه دسترسی غیرقانونی پیدا کنند. IP Source Guard با پیکربندی یک پورت ACL برای آدرسهای IP به کاهش این حملات کمک میکند و آدرسهای MAC را به امنیت پورت بر اساس جدول اتصال DHCP Snooping اضافه میکند، که به نوبه خود ترافیک سرکش را مسدود میکند.

انعطاف پذیر در سوئیچ های سری 1000 کاتالیست سیسکو:

این سری از سوئیچ ها دارای ویژگی هایی هستند که از قطعی شبکه جلوگیری می نماید که از جمله آنان:

- IEEE 802.1s/w Rapid Spanning Tree Protocol (RSTP) و Multiple Spanning Tree Protocol (MSTP)

- (+Per-VLAN Rapid Spanning Tree (PVRST

- Switch-port auto-recovery (error disable)

- Link state tracking

مدیریت ساده سویئچ سیسکو سری C1000:

- Cisco AutoSecure: یک CLI تک خطی را برای فعال کردن ویژگی های امنیتی پایه (امنیت پورت، ردیابی DHCP، بازرسی پروتکل وضوح آدرس پویا (ARP)) فراهم می کند. این ویژگی تنظیمات امنیتی را با یک لمس ساده می کند.

- DHCP: پیکربندی خودکار DHCP سوئیچ های متعدد از طریق یک سرور بوت، استقرار سوئیچ را آسان می کند.

- Auto negotiation: روی همه پورت ها به طور خودکار حالت انتقال نیمه یا تمام دوبلکس را برای بهینه سازی پهنای باند انتخاب می کند.

- Dynamic Trunking Protocol (DTP): پیکربندی پویا ترانک را در تمام پورت های سوئیچ تسهیل می کند.

- Port Aggregation Protocol (PAgP): ایجاد گروههای Cisco Fast EtherChannel یا گروههای Gigabit EtherChannel را برای پیوند به سوییچ، روتر یا سرور را به طور خودکار انجام میدهد.

- Link Aggregation Control Protocol (LACP): به ایجاد کانالهای اترنت با دستگاههایی که مطابق با IEEE 802.3ad هستند، اجازه میدهد. این ویژگی مشابه فناوری Cisco EtherChannel و PAgP است.

- Automatic Media-Dependent Interface Crossover (MDIX): به طور خودکار جفت های ارسال و دریافت را در صورت نصب کابل نادرست (متقاطع یا مستقیم) تنظیم می کند.

- Unidirectional Link Detection Protocol (UDLD): و Agressive UDLD به پیوندهای یک طرفه ناشی از سیمکشی فیبر نوری نادرست یا خطاهای پورت اجازه میدهند در رابطهای فیبر نوری شناسایی و غیرفعال شوند.

- Local Proxy ARP: در ارتباط با Private VLAN Edge برای به حداقل رساندن پخش و به حداکثر رساندن پهنای باند موجود کار می کند.

- VLAN1 minimization اجازه می دهد تا VLAN1 در هر ترانک VLAN فردی غیرفعال شود.

- IGMP برای IPv4 و IPv6 و Multicast Listener Discovery (MLD) v1 و v2 snooping اتصال و خروج سریع مشتری از جریانهای چندپخشی را فراهم میکند و ترافیک ویدیویی با پهنای باند فشرده را فقط برای درخواستکنندگان محدود میکند.

- Per-port broadcast, multicast, and unicast storm control در هر پورت از کاهش عملکرد کلی سیستم توسط ایستگاه های انتهایی معیوب جلوگیری می کند.

- Voice VLAN با نگه داشتن ترافیک صوتی در یک VLAN جداگانه برای مدیریت و عیب یابی آسان تر، نصب تلفن را ساده می کند.

- Cisco VLAN Trunking Protocol (VTP): از VLANهای پویا و پیکربندی ترانک پویا در همه سوییچ ها پشتیبانی می کند.

- Layer 2 trace route: با شناسایی مسیر فیزیکی که دیتا از مبدا به مقصد طی می کند، عیب یابی را آسان می کند.

- Trivial File Transfer Protocol (TFTP): هزینه مدیریت ارتقاء نرم افزار را با دانلود از یک مکان متمرکز کاهش می دهد.

- Network Time Protocol (NTP): زمانی دقیق و ثابت را برای همه سوئیچ های اینترانت ارائه می دهد.

طراحی شاسی در سوئیچ های سری 1000 کاتالیست سیسکو:

معماری سوئیچ های سری C1000 سیسکو، امکان اتصال حداکثر هشت سوئیچ فیزیکی به عنوان یک واحد منطقی با استفاده از مدیریت IP واحد از طریق پورت های uplink ارائه می دهد.

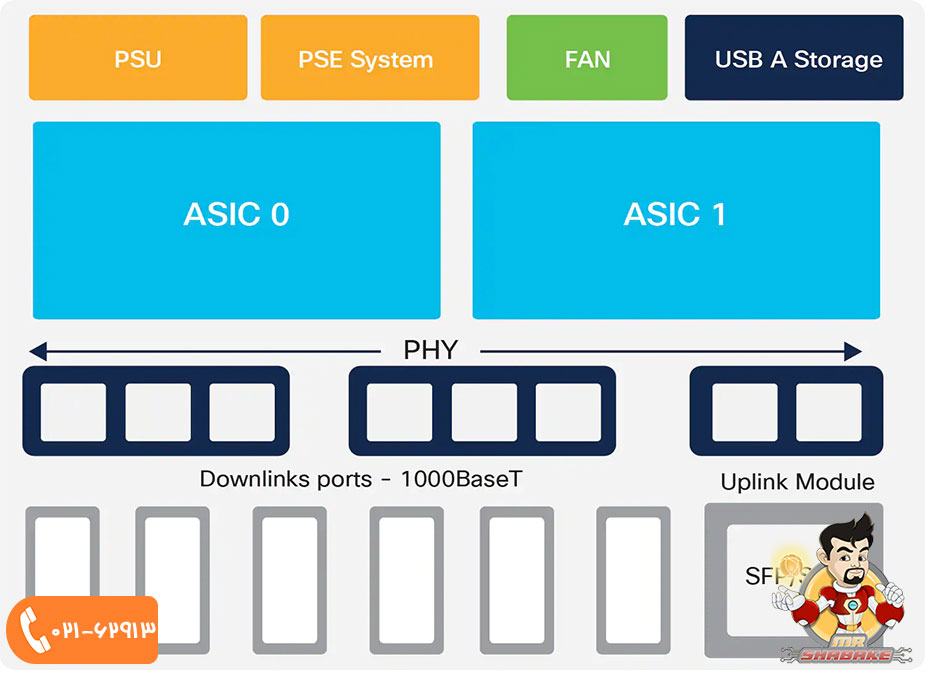

- شکل زیر طراحی شاسی 8/16/24 پورت سوئیچ سیسکو سری Catalyst 1000 نشان می دهد:

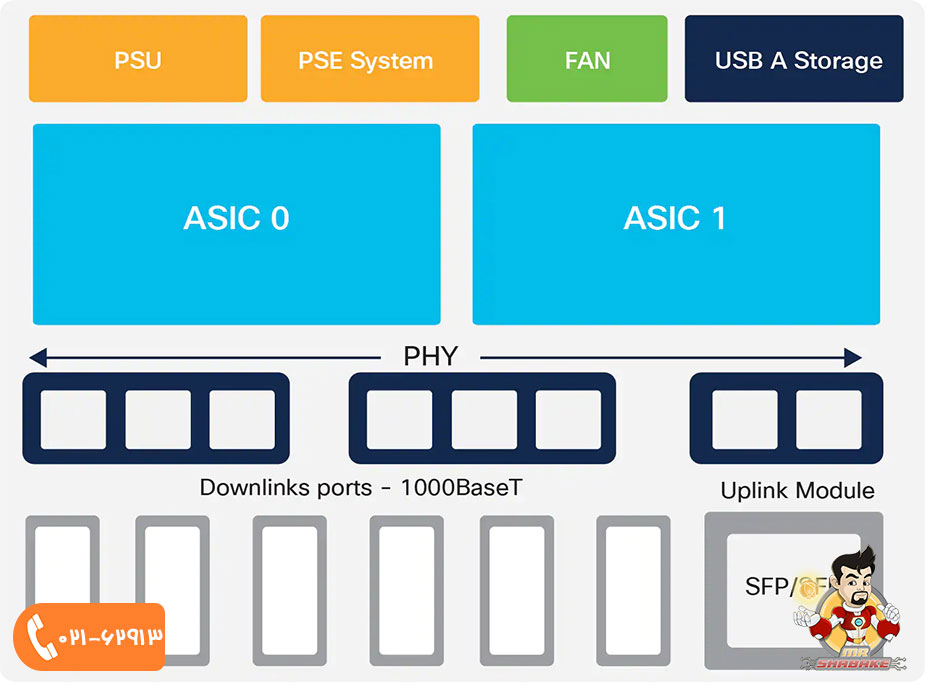

- شکل زیر طراحی شاسی 48 پورت سوئیچ سیسکو سری Catalyst 1000 نشان می دهد:

سوئیچهای سری 1000 کاتالیست سیسکو دارای یک منبع تغذیه داخلی هستند و یک آداپتور برق خارجی که از ورودی برق AC پشتیبانی میکند. مدل های 48 پورت و برخی از مدل های 24 پورت دارای یک فن داخلی در پشت سوئیچ هستند. همه مدلهای سری 1000 دارای یک پورت RJ45 و USB mini-B برای دسترسی به کنسول، همراه با یک پورت USB-A برای ذخیرهسازی و دسترسی کنسول بلوتوث در جلوی سوئیچ هستند.

انتقال اطلاعات در سوئیچ های سری 1000 کاتالیست سیسکو:

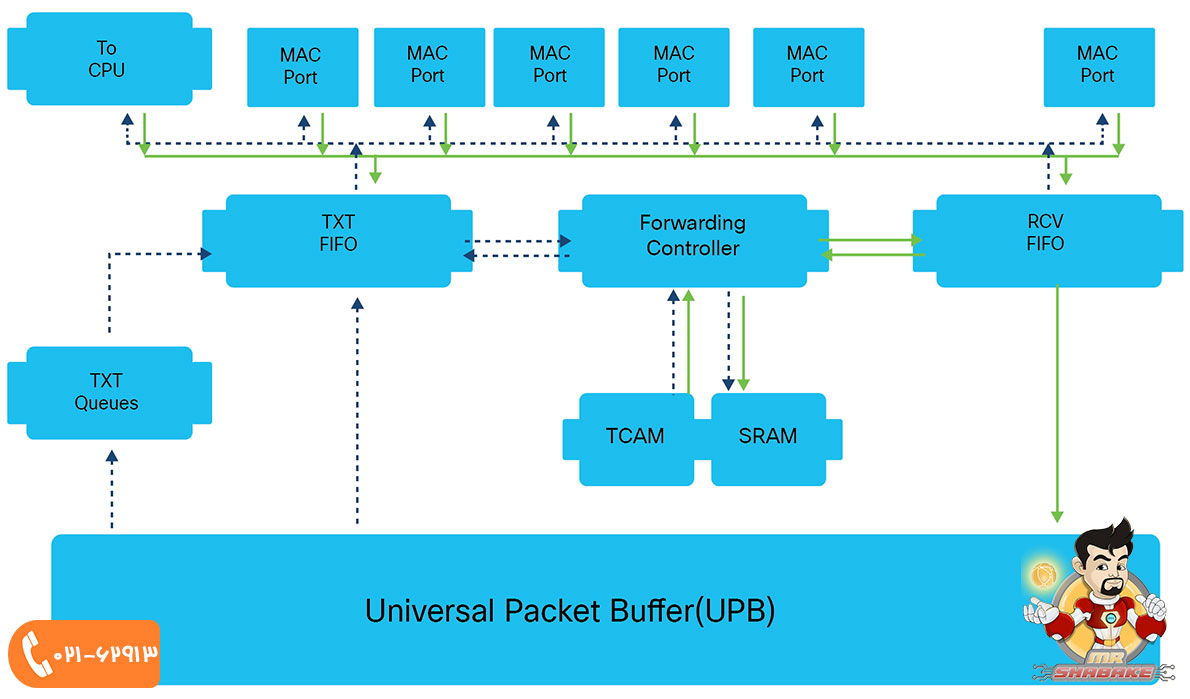

- بسته ها برای اولین بار توسط گیرنده FIFO پس از decapsulation VLAN دریافت می شوند.

- یک کپی از بسته اول (200 بایت اولیه) برای پردازش به کنترل کننده ارسال می شود (لیست کنترل دسترسی (ACL)، جستجوهای کیفیت خدمات (QoS)) و یک نسخه دیگر از کل بسته به Universal Packet Buffer (UPB) ارسال می شود.

- موتور جستجوی Forwarding Controller جستجوی یادگیری را در حافظه آدرسپذیر محتوای سهگانه (TCAM) انجام میدهد و رم استاتیک (SRAM) را برای اطلاعات مربوطه جستجو میکند.

- موتور جستجوی Forwarding Controller همچنین جستجوی QoS و ACL را در TCAM انجام می دهد و SRAM را برای پاسخ ورودی ACL و QoS مربوطه جستجو می کند.

- Forwarding Controller در جستجوی sampled flow (sFlow) جهت به روزرسانی جدول نتیجه می باشد.

- موتور جستجوی Forwarding Controller انتقال لایه 2/ 3 را در TCAM جستجو می کند.

- Forwarding Controller ایندکس را برای جزئیات مقصد به SRAM می فرستد و اطلاعات مقصد برگردانده می شود.

- یک descriptor با نتایج جستجو به بسته اصلی اضافه شده و در UPB ذخیره می شود.

مسیر خروج:

- یک اشاره گر به فریم در صف انتقال هدف قرار می گیرد.

- داده های فریم از UPB به Transmit FIFO منتقل می شود.

- بسته ها خارج می شوند و در Transmit FIFO برای پردازش خروجی ذخیره می شوند.

- 200 بایت اول برای پردازش خروجی به Forwarding Controller ارسال می شود.

- موتور جستجوی Forwarding Controller یک جستجوی مقصد را به TCAM ارسال می کند و یک Index بازگردانده می شود.

- Forwarding Controller از ایندکس برای دریافت اطلاعات ارسال لایه 2/لایه 3 استفاده می کند.

- Forwarding Controller هدر بسته را آماده می کند و به Transmit FIFO می فرستد، جایی که بسته نهایی مونتاژ می شود.

- بسته نهایی به پورت خروجی ارسال می شود.

منبع : آشنايي با سوئيچ سيسکو سري Catalyst 1000

:: بازدید از این مطلب : 638

|

امتیاز مطلب : 0

|

تعداد امتیازدهندگان : 0

|

مجموع امتیاز : 0